I pericoli che non ti aspetti in tema di sicurezza, hacking e ricarica auto elettriche

Una città al buio per colpa dell'hacking delle colonnine di ricarica?

La corsa verso l'auto elettrica e i servizi di ricarica sta procedendo ad una velocità tale da attirare centinaia di "giocatori", incluse molte startup. L'obiettivo sembra essere quello di prendere ad ogni costo una fetta di questa torta, destinata a lievitare enormemente, non preoccupandosi di fare le cose per bene, ed è uno dei motivi che stanno dietro al recente hacking subito da Carge.

Le startup si buttano sul mercato con una logica MVP (Minimal Viable Product): sviluppo rapido, lancio in commercio il prima possibile, test della risposta degli utenti e, se questa è buona, procedono in corso d'opera con lo sviluppo integrando in un secondo momento gli altri aspetti, sicurezza inclusa. Funziona ovunque così, lo sappiamo, ma in una società sempre più basata sul software, la sicurezza non può essere messa in secondo piano o sviluppata in un secondo momento.

Ormai lo sanno anche i sassi, il futuro sarà dominato dal software. Ci sono Paesi e aziende (l'Est Europa è terreno fertile) dove i cacciatori di teste fanno letteralmente la guerra per trovare esperti e sviluppatori, ma sono ancora poche le società nel settore della ricarica che hanno capito che la sicurezza informatica è la prima gamba su cui costruire l'infrastruttura.

Una di quelle che ha dimostrato di saperci fare è Juice Technology AG, produttore di hardware che in realtà può essere considerato tranquillamente una software house proprio come Tesla. Gli svizzeri, addirittura, hanno organizzato un panel non per parlare di prodotto, ma di sicurezza, lanciando un appello a tutte le altre aziende.

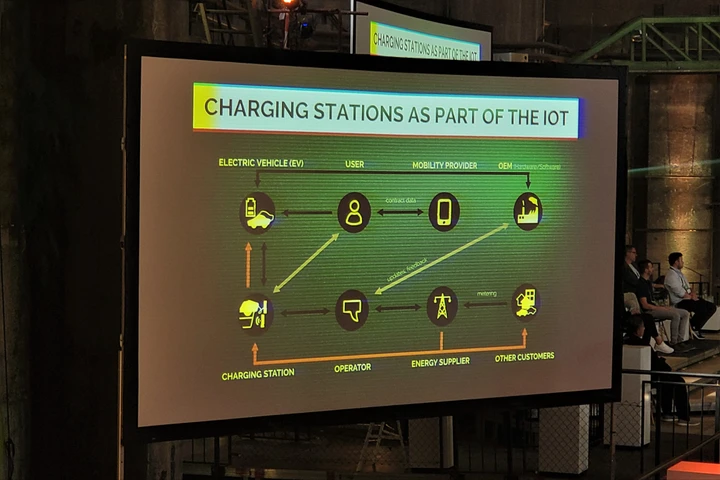

Provate a pensarci: la ricarica delle auto elettriche si basa, sia in pubblico, sia in privato, sul creare dei punti di accesso che "collegano" Internet con la rete elettrica. L'auto stessa è una prima porta d'ingresso. La colonnina o la wallbox rappresentano poi un ulteriore e potenziale punto debole, sfruttabile dai malintenzionati per fare danni anche nel mondo reale.

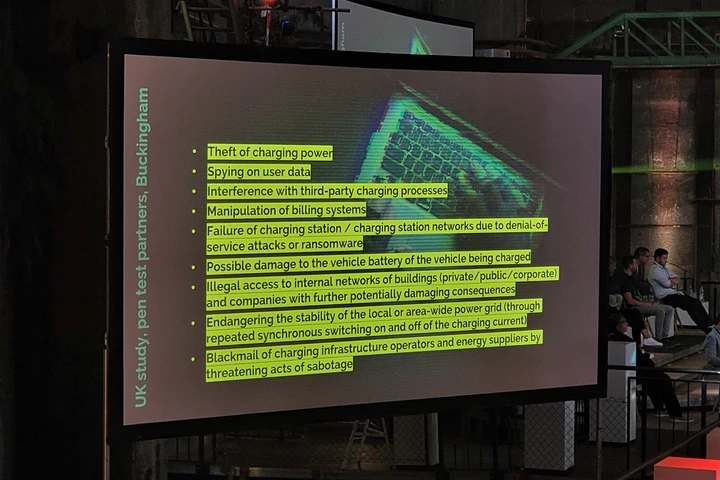

I pericoli fisici di un'infrastruttura di ricarica poco sicura sono di ogni genere. Si parte dal banale furto di dati degli utenti, procedendo con il furto di denaro quando ci si inserisce nel sistema di pagamento della ricarica che sfrutta servizi di terze parti. Qui è possibile, ad esempio, manipolare una fattura: la si intercetta, si sostituiscono i numeri (rendendola più economica o più costosa) e solo dopo la si re-instrada nel suo percorso tradizionale con l'invio al processore dei pagamenti. Sempre sul tema dei furti, uno studio recente ha dimostrato come possa essere facile rubare l'energia per la ricarica tramite stazioni non sicure.

Altro esempio di attacco è il "denial of service", in grado di far fallire la ricarica. Potrebbe sembrare un danno trascurabile, una noia per l'utente, ma diventa la chiave per un'iniziativa di tipo ransomware ai network di ricarica.

Sempre in tema di ricatti, attaccanti molto esperti ed organizzati potrebbero essere in grado di mettere fuori uso la rete elettrica di un edificio, un condominio/azienda o un quartiere sfruttando continui cicli di attivazione/disattivazione della ricarica, effettuando l'operazione in maniera sincronizzata. Si tratta di uno scenario poco realistico oggi, le auto elettriche non sono molte, ma in futuro non è così fantascientifico vista la necessità dell'infrastruttura di ricarica di essere connessa in rete, sia per questioni di fatturazione, sia per la gestione del carico entro i limiti di potenza dell'impianto quando bisogna distribuire l'energia su più auto in ricarica contemporanea.

Fin qui si è parlato di disservizi, ricatti o furti. Ma cosa succederebbe se, tramite attacco informatico, il malintenzionato potesse danneggiare la batteria dell'auto stessa cambiando i parametri della ricarica? Il rischio è quello di disattivare i sistemi di controllo delle celle, sofisticati e delicati. Con un incremento di potenza si ottiene facilmente un incremento di temperatura se i sistemi di controllo della stessa vengono compromessi… fino al possibile incendio delle batterie.

Software First e Security by Design sono le parole chiave note a chi si occupa di programmazione: semplificando, significa che qualsiasi prodotto connesso che dovrà nascere nei prossimi anni, dovrà avere una genesi che parte dal suo software e la sicurezza dovrà essere sviluppata già dalle prime fasi, correndo in parallelo dalla nascita fino al debutto in commercio.

La soluzione di Juice Technology rappresenta un'eccellenza e ha recentemente ottenuto la certificazione ISO/IEC 27001 per la sicurezza delle informazioni e la protezione dei dati.

Perché è importante? Per la raccolta dei dati della Tesla Model 3 mi avvalgo di un sistema "fatto in casa", con un Raspberry dove vengono registrate le informazioni accessibili solo in rete locale (ve ne parlerò prossimamente). Proprio perché non mi fido di nessuno. Di recente ho provato anche j+ pilot (Android – iOS), l'applicazione di Juice, che richiede i dati dell'account Tesla al primo accesso. L'ho fatto solo perché non sono memorizzati da nessuna parte e viene generato un token che garantisce il collegamento, con il vantaggio di fornire (pur solo per gli istanti necessari a garantire l'accesso) queste informazioni sensibili ad un'azienda che ha provato la sua attenzione in materia di sicurezza

La strategia dell'azienda è quella di ricorrere a chipset proprietari sviluppati in casa, crittografia come standard per qualsiasi aspetto e una nutrita schiera di test, effettuati sia dal team interno, sia da ingegneri software indipendenti, tanto che esiste un "bug bounty program" che permette a chiunque di ottenere una ricompensa in denaro a fronte della segnalazioni di vulnerabilità e rischi per la sicurezza. Inoltre, anche i partner aziendali con cui collaborare sono scelti in base al loro approccio alla sicurezza, scartando quelli che non fanno di questo aspetto una priorità. Inoltre la sicurezza sfora anche nella facilità di utilizzo, per questo Juice è stata fra le prime a consentire di attivare la ricarica con la carta di credito, senza app o dispositivi da portarsi dietro.

Il problema fondamentale, ed è questo l'appello lanciato dall'azienda, è che tutti gli attori in ballo dovranno essere sensibilizzati sul tema. La sicurezza deve essere l'aspetto primario anche per i proprietari di edifici in cui vengono installati punti di ricarica o per le società che gestiscono l'infrastruttura, perché altrimenti si creerebbero dei punti deboli, delle porte di accesso da parte dei criminali che solo un approccio olistico può eliminare.